RisePro、RedLine、StealC:2024 年最常见的信息窃取者

CyberArc 专家报告称 ,攻击者正在掌握访问用户个人数据的新方法,这些方法不需要了解密码或多因素身份验证请求。最常见的技术之一是通过窃取cookie来拦截 Web 会话,这是通过使用信息窃取程序实现的。

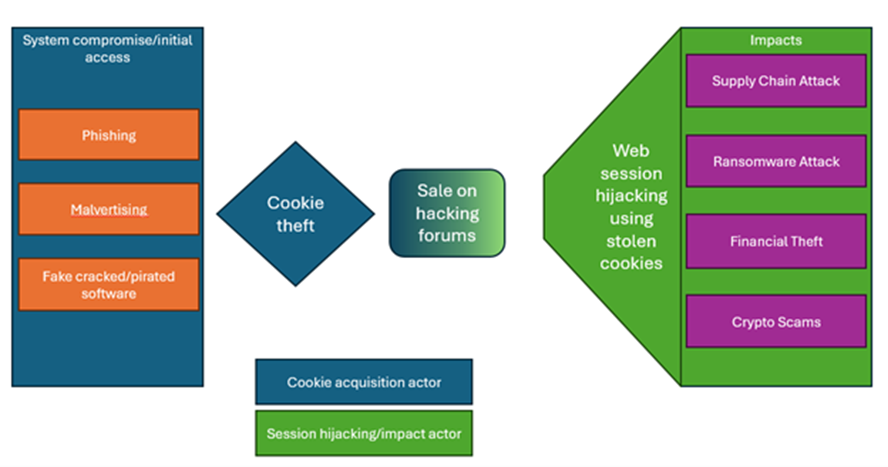

主要感染方式是网络钓鱼、谷歌和社交网络上的恶意广告以及模仿盗版软件,包括游戏程序和作弊程序。一旦用户打开恶意应用程序,恶意软件就会开始运行,针对各种应用程序的登录数据和会话。被盗数据被发送到攻击者的服务器,以供进一步使用或在暗网或公共互联网上的各种论坛上出售。

数据盗窃的后果可能包括发起有针对性的攻击、访问公司的代码库或发起供应链攻击。此外,被盗的 cookie 可以作为勒索软件运营商的入口点,导致数据泄露和运营中断。

根据 VirusTotal、Any.Run 和 Malware Bazaar 2024 年 2 月的数据,最成功的窃取者是 RisePro、RedLine、StealC、LummaC 和 Vidar。除了 cookie 之外,恶意软件还经常窃取其他重要的浏览器文件以及来自 Telegram、Discord 和 Steam 应用程序的数据。

RisePro 因其流行而脱颖而出,并留下“passwords.txt”等文件,使研究人员和事件响应人员更容易确定恶意软件的类型。

StealC 很有趣,因为它的部分配置存储在服务器端,这在此类恶意软件中是独一无二的。

LummaC2 虽然仅包含在一个流行率排名中,但由于其创新的分布方法和免于分析的保护而值得关注。

为了最大限度地降低风险,重要的是要提高用户对从不受信任的来源下载软件的风险的认识,并使用解决方案来防止恶意软件的运行。在数字化时代,不仅要实施最新的安全技术,而且要保持高度警惕,防止凭证和会话被盗。